Atak na byłego ISP The Pirate Bay

25 sierpnia 2009, 15:56Firma Black Internet, która świadczyła usługi hostingowe serwisowi The Pirate Bay, a następnie na polecenie sądu odcięła TPB od Sieci, padła ofiarą ataku. Jej klienci mają problemy z dostępem do Internetu.

Laos stracił jednego z sześciu delfinów krótkogłowych

8 kwietnia 2015, 16:21Na kambodżańskiej wyspie Cheutal Touch znaleziono martwą samicę delfina krótkogłowego. Jej śmierć oznacza, że w Laosie pozostało jedynie 5 tych słodkowodnych ssaków. Samica ważąca 223 kilogramy i mierząca 2,3 metra długości była jednym z 6 delfinów zamieszkujących rozlewisko na pograniczu laotańsko-kambodżańskim

Akcja karmnik w Białymstoku: prawie 560 zaobrączkowanych ptaków

9 marca 2021, 08:15Prawie 560 zaobrączkowanych ptaków, rzadkie gatunki przy karmnikach – to podsumowanie ostatniego sezonu Akcji Karmnik z udziałem studentów Uniwersytetu w Białymstoku. W ramach akcji ptaki były dokarmiane ptaki i odławiane w ornitologiczne siatki, a po zaobrączkowaniu - wypuszczane

Intel 1000-krotnie wydłużył zasięg Wi-Fi

28 marca 2007, 19:03Inżynierowie Intela przygotowali system, który jest w stanie przesłać sygnał Wi-Fi na odległość 100 kilometrów. Obecnie zasięg sygnału, z którego korzystamy w naszych komputerach wynosi około 100 metrów.

18 lat więzienia za włamanie do Wi-Fi

13 lipca 2011, 10:47Sąd federalny w USA skazał na 18 lat więzienia mężczyznę, który włamał się do sieci Wi-Fi swoich sąsiadów i terroryzowanie ich za pomocą internetu przez niemal dwa lata

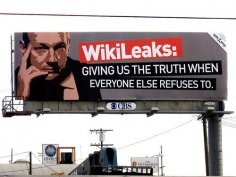

Julian Assange odcięty od internetu

19 października 2016, 10:19Władze Ekwadoru zdecydowały o odebraniu Julianowi Assange'owi dostępu do internetu. Decyzję taką podjęto po ujawnieniu przez Wikileaks e-maili Hillary Clinton. Assange od lat przebywa na terenie ambasady Ekwadoru w Londynie, gdzie schronił się przed aresztowaniem i ekstradycją do Szwecji.

Samochody elektryczne mogą ułatwić przejście na odnawialne źródła energii

23 stycznia 2023, 06:27Rosnąca popularność samochodów elektrycznych (EV) często postrzegana jako problem dla sieci elektroenergetycznych, które nie są dostosowane do nowego masowego źródła obciążenia. Naukowcy z Uniwersytetu w Lejdzie oraz amerykańskiego Narodowego Laboratorium Energii Odnawialnej podeszli do zagadnienia z innej strony. Z analizy wynika, że w ciągu najbliższych lat EV mogą stać się wielkim magazynem energii ze źródeł odnawialnych, stabilizując energetykę słoneczną i wiatrową.

W Chinach mieszka najwięcej internautów

28 lipca 2008, 10:29Liczba chińskich internautów przekroczyła liczbę obywateli USA korzystających z Sieci. Chiny są więc już największym pod względem liczby konsumentów internetowym rynkiem świata.

Chciał sprzedać dostęp do superkomputerów

28 sierpnia 2013, 10:28Dwudziestoczterolatek z Pennsylvanii przyznał się do próby sprzedaży nielegalnie uzyskanego dostępu do superkomputerów Departamentu Energii. Oskarżonemu grozi do 18 miesięcy więzienia

Jeśli nic się nie zmieni, w ciągu roku morświny kalifornijskie wyginą

1 sierpnia 2019, 10:10Jeśli nielegalne sieci skrzelowe będą nadal zastawiane, uważany za najbardziej zagrożonego wyginięciem przedstawiciela rodziny morświnowatych i w ogóle ssaka morświn kalifornijski (Phocoena sinus) wyginie w ciągu roku. Wg naukowców, pozostało mniej niż 10 tych zwierząt.